|

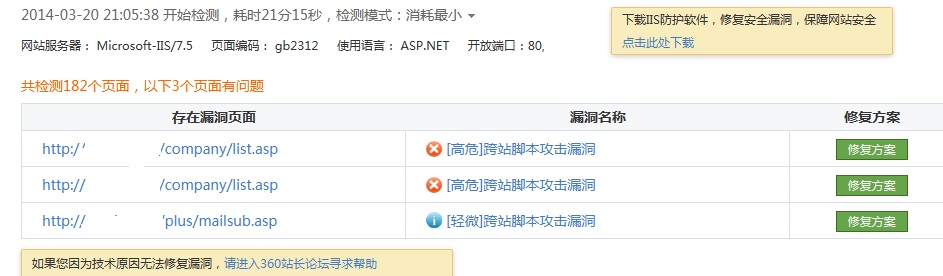

主题:使用360扫描说源程序有跨站脚本攻击漏洞。 [收藏主题] | 转到: |

关于此漏洞的修复方案如下: 方案一:避免XSS的方法之一主要是将用户所提供的内容输入输出进行过滤,许多语言都有提供对HTML的过滤: 方案二:使用开源的漏洞修复插件。( 需要站长懂得编程并且能够修改服务器代码 ) 好几个文件提示跨界攻击漏洞,是不是真的呀?有截图: |

|

[img]http://image1.webscache.com/baike/haibao/big/2008-12/202558476-381-2008-12-04%2016-45-05.jpg[/img] | |

支持(0) | 支持(0) |  反对(0) 反对(0)

顶端 顶端  底部 底部

|

支持(0) | 支持(0) |  反对(0) 反对(0)

顶端 顶端  底部 底部

|

| <上一主题 | 下一主题 > |

当前位置:

当前位置: